更新2017年01月05日,NFC标签自带的加密功能介绍:《Ntag213、Ntag215、Ntag216密码加密方式分析》,点击阅读

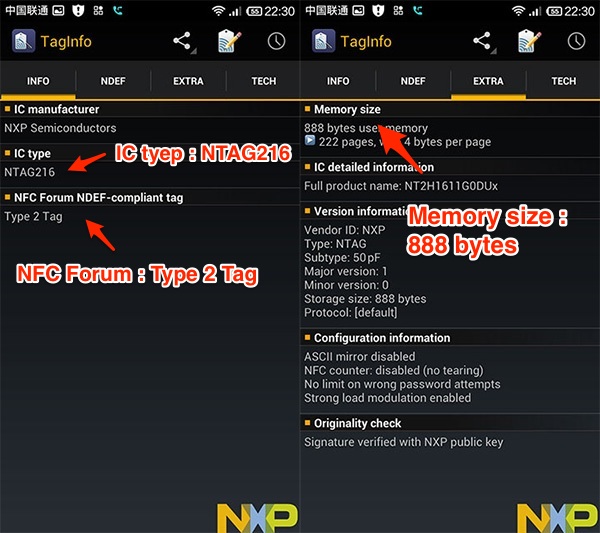

本文以NXP最新NTAG216为例说明

关于NFC标签芯片本身的安全

- 7个字节长度的工厂出厂烧死的唯一ID号

- 写入数据可烧死,任何人都无法写入,只能读取

- 32位的密码,可以防止未经授权的写操作

关于NFC标签的加密

- NFC标签内容可任意读取,没有权限设置机制

- 非要使用NFC标签的话,可以对标签内容进行加密(虽然可以任意读取,但读到的是密文),密文内容如果最终需要解密的话可以使用AES、RSA等等算法进行加密,不需要解密的话可以使用SHA家族的算法;

- 可以使用其他类型卡,比如Mifare classic系列卡 MIFARE Classic :: NXP恩智浦半导体、Mifare DESFire EV1系列卡 MIFARE DESFire :: NXP恩智浦半导体)等卡片;它们通过秘钥(keyA/keyB)授权访问卡片扇区内容。 (此方案有两个问题,一个手机兼容性,二成本问题,价格较贵)

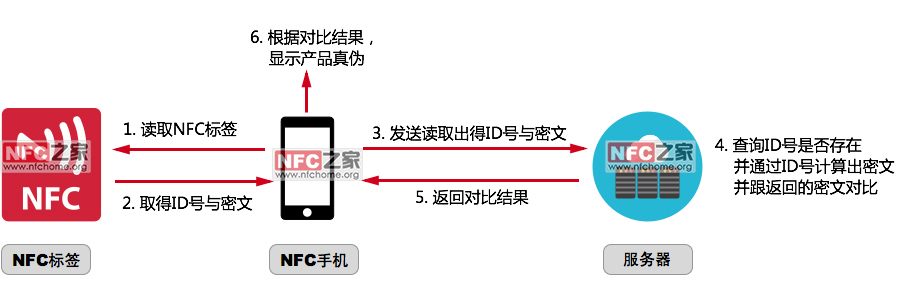

如何让NFC标签成为一枚防伪标签

- 将出厂烧死的唯一ID号通过非对称加密算法得到一个密文

- 把密文存储到NFC标签数据区

- 验证设备或者软件,读取唯一ID号,软件本身计算出密文或者返回后台服务器计算出密文

- 对比密文是否匹配,判断真伪

NFC标签防伪写入流程

NFC标签防伪验证过程

如何仿冒这枚NFC标签,仿冒的成本在哪里

- 唯一ID号,全球晶圆厂屈指可数,一旦发现仿冒的NFC标签,马上可以通过NFC标签找到生产此标签IC的晶圆厂,顺藤摸瓜就好了

- 非对称加密算法得到的密文,密文不可逆,仿冒者就算有复制了ID号的NFC标签,也没有办法生成密文

结论

在芯片厂家唯一的ID号与自身的加密算法两重保护,即使芯片厂商的ID唯一性被破解,还有您自己私有的加密保护,可谓双保险了。

NFC之家原创,谢绝转载!

转载请注明:NFC之家 » NFC标签如何实现防伪?